"Maşinile de patrulare din Oradea vor fi dotate cu aparatură de interceptare a convorbirilor şi cu camere de luat vederi, ca urmare a unui protocol semnat între Primăria municipiului Oradea şi Inspectoratul Judeţean de Poliţie Bihor.

|

In editia din 26 aprilie 2014 a cotidianului online Adevarul.ro, jurnalista Claudia Bonchiş sustine ca pe toate cele 17 autoturisme ale Politiei Oradea va fi instalata aparatura de interceptare a convorbirilor telefonice. Reproducem textul articolului de presa:

"Maşinile de patrulare din Oradea vor fi dotate cu aparatură de interceptare a convorbirilor şi cu camere de luat vederi, ca urmare a unui protocol semnat între Primăria municipiului Oradea şi Inspectoratul Judeţean de Poliţie Bihor.

0 Comments

Procurorii au publicat referatul privind propunerea masurii de arestare preventiva in cazul medicilor de la Spitalul de Arsi, din Capitala. Medicii si asistentele au fost monitorizati mai multe luni de procurorii de la Parchetul Capitalei. Dosarul cuprinde sute de interceptari telefonice intre medici si pacienti. Medicii ar fi cerut mita intre 450 si 3.500 de euro.

La dosar sunt sute de interceptari telefonice intre medici si pacienti, precum si nenumarate convorbiri purtate de asistentele medicale, care se ocupau de agendele cu spagi pentru doctori. Pacientele erau dispuse sa plateasca chiar si cate 4.000 de euro pentru o rinoplastie facuta in spital. In urma cu cativa ani recomandam Skype (clientul pentru Symbian sau PC), pentru protejarea comunicatiilor voce si date de eventualele interceptari. La acea data Skype era singura aplicatie disponibila gratuit, utilizata pe scara larga si care putea asigura criptarea end-to-end a comunicatiilor. Partea cea mai interesanta era faptul ca Skype (companie inregistrata in Elvetia la acea data) raspundea negativ tuturor cererilor de interceptare sau decriptare a comunicatiilor, sosite din partea organelor de forta a diferitelor state. Frustrarea resimtita de acestea avea sa se spulbere peste numai cativa ani. Odata cu achizitionarea Skype de catre Microsoft, situatia s-a schimbat radical. Recunoscuta pentru colaborarea pozitiva cu autoritatile multor state, Microsoft a inceput sa ofere acestora accesul la comunicatiile Skype. Din acel moment Skype nu mai poate proteja comunicatiile voce si date decat eventual fata de hackeri. Astazi exista o serie de aplicatii software care au inlocuit Skype, in sensul ca ofera criptare end-to-end. Nu sunt atat de populare precum Skype, nu sunt utilizate la scara de masa, iar cele mai multe dintre ele necesita plata unor subscriptii lunare sau anuale. Gradul de protectie oferit de aceste aplicatii este doar la nivel declarativ. Niciun utilizator obisnuit nu are posibilitatea de a verifica daca sunt cu adevarat criptate comunicatiile sale. Nici macar un criptanalist nu are posibilitatea verificarii gradului de siguranta al algoritmului de criptare sau a existentei unor eventuale back-door-uri accesibile organelor de forta, atat timp cat codul sursa al aplicatiilor nu are caracter public. In ciuda acestor evidente, exista inca multi care considera ca VoIP-ul reprezinta o solutie sigura, simpla si ieftina de protejare a comunicatiilor. La prima vedere solutia aplicatiilor VoIP poate sa para eficienta si preferabila solutiilor platite. Insa a-ati intrebat vreodata de ce VoIP-ul nu a castigat teren atunci cand vine vorba de utilizarea sa pe telefoanele mobile? Iata de ce VoIP-ul nu poate proteja comunicatiile voce: 1. Conexiunea GPRS (cea disponibila pe tot cuprinsul tarii si nu doar in zonele urbane) este fluctuanta si prezinta intreruperi. Este o situatie recunoscuta de operatorii GSM, si care tine foarte mult de conditiile RF locale.si mai putin de calitatea telefonului. Din aceasta cauza o convorbire purtata via VoIP va fi de foarte slaba calitate: multe intreruperi, interferente si alte neajunsuri care genereaza frustrari. De aici si dificultatea utilizarii VoIP-ului pe termen lung, de pe telefonul mobil. 2. In situatia existentei unui semnal de calitate (3G ori 4G, in zona urbana), nici macar solutiile VoIP criptate P2P nu sunt de natura a proteja convorbirile purtate, atunci cand vine vorba de interceptarea telefonului. Iata de ce: A. Este notoriu faptul ca atat aplicatiile de criptare cat si clientii VoIP asigura intotdeauna un back-door pentru institutiile de forta, care pot astfel asculta in clar si in timp real orice convorbire. In cel mai rau caz este pusa la dispozitia orgnelor cheia de criptare, astfel incat pachetele de date capturate vor fi decriptate cu usurinta. Cel mai bun exemplu este Skype, care de cand se afla in proprietatea Microsoft inlesneste organelor de forta accesul la traficul voce si date. B. Exista solutii tehnice care pot intercepta traficul de date utilizat de VoIP. Google va este de folos daca doriti mai multe amanunte. Puteti citi mai mult aici. Aici puteti lectura solutia utilizata la interceptarea VoIP de catre compania germana Ultimaco Safeware AG. Iar acesta este un exemplu de solutie software utilizata la interceptarea VoIP. C. Un interceptor GSM are capacitatea de a bruia selectiv spectrul RF cat si telefoanele tinta din totalitatea celor prezente in zona de actiune. In cazul in care operatorul sistemului de interceptare observa trafic de date intens pe telefonul tinta, simpla bruiere a conexiunii 3G sau GPRS va bloca utilizarea VoIP-ului.

Nu exista nicio solutie scoasa din palarie (asa cum unii sunt inclinati a crede), niciun trick, cod secret, numar minune sau alte cai de a evita sau a afla daca telefonul este interceptat. Va puteti aminti de ridicolul de care Dan Diaconescu s-a acoperit atunci cand a iesit pe televiziuni si a "dezvaluit" codul secret prin care se poate afla daca telefonul este interceptat... D. Nu in ultimul rand: ghiciti ce va face un serviciu secret in situatia in care dvs. fiind tinta acestuia, va observa ca va protejati comunicatiile mobile intr-un fel sau altul (criptare, VoIP etc.)? Credeti ca isi vor scoate palaria in fata solutiilor utilizate si vor sta cu mainile in san, abandonand culegerea de infornatii? Plantarea de tehnica operativa de interceptare ambientala (in locuinta, birou, autoturism) rezolva in mare parte lacuna informativa generata de solutiile de mai sus. Nu uitati ca destinatarul final al informatiilor nu urmareste neaparat sa intre in posesia inregistrarilor audio ale convorbirilor telefonice, ci cauta probe materiale judiciare in temeiul carora sa formuleze acuzatii si care pot fi utilizate in instanta. Ei bine, aceste probe judiciare pot fi (si sunt) constituite de inregistrarile ambientale. Plantarea de tehnica operativa de interceptare ambientala este atrasa tocmai de astfel de actiuni de "protectie" a convorbirilor, atunci cand ele sunt aplicate de persoane fara pregatire contrainformativa si fara informatii din domeniu. E. Descarcarea rapida a acumulatorului, lipsa de cultura IT (da, exista multe persoane care desi au un smartphone, folosesc doar tasta verde si cea rosie a telefonului), lipsa aceleiasi aplicatii VoIP instalata pe telefonul corespondentului sunt alte cauze care fac ca solutia VoIP sa nu fie fezabila in cele mai multe dintre cazuri. Prezervarea propriilor secrete sau aflarea secretelor altora nu a fost niciodata ieftina. Ba dimpotriva. Exista insa personaje care afland despre pretul solutiilor de securizare a comunicatiilor (de cele mai multe ori justificat de insasi valoarea secretelor care sunt aparate) sau de detectare a amenintarilor la adresa comunicatiilor private, apeleaza la cea mai proasta alegere: cautarea de solutii minune, gratuite. Totul pe principiul "stiu eu ca se poate gratis, cu aceleasi rezultate". Nimic mai periculos. Mentalitatea cu pricina o gasim de regula la sfertodoctii cu ego-ul exacerbat, la cei care poseda cunostinte minime in domeniu avand insa impresia ca stiu tot ce se poate sti despre subiect, si nu in ultimul rand la cei care se considera mai inteligenti decat toti cei care utilizeaza solutii profesionale, contra cost. Articolele de presa despre caderile hacker-ilor de cartier, caderile pe interceptari etc. stau marturie a celor sustinute mai sus. sursa  "Deficienţele legislative în materia interceptărilor şi a celorlalte metode speciale de investigare reprezintă un atentat la adresa drepturilor şi libertăţilor fundamentale ale cetăţenilor României şi ne plasează în afara reglementărilor şi practicilor europene" În trei legislaturi consecutiv, din 2001 până în 2012, am fost iniţiatorul şi susţinătorul constant al iniţiativelor legislative menite a garanta efectiv, în mod real şi nu doar declarativ, drepturile şi libertăţile fundamentale în cadrul activităţilor de informaţii şi al tehnicilor speciale de investigare, bazate pe interceptarea comunicaţiilor, filaje, operaţiuni şi ofiţeri sau investigatori sub acoperire. Pentru linistea ta, telefonul anti interceptare este cadoul perfect pe care il astepti de mult timp. Ce mai astepti? Maine s-ar putea sa fie prea tarziu...

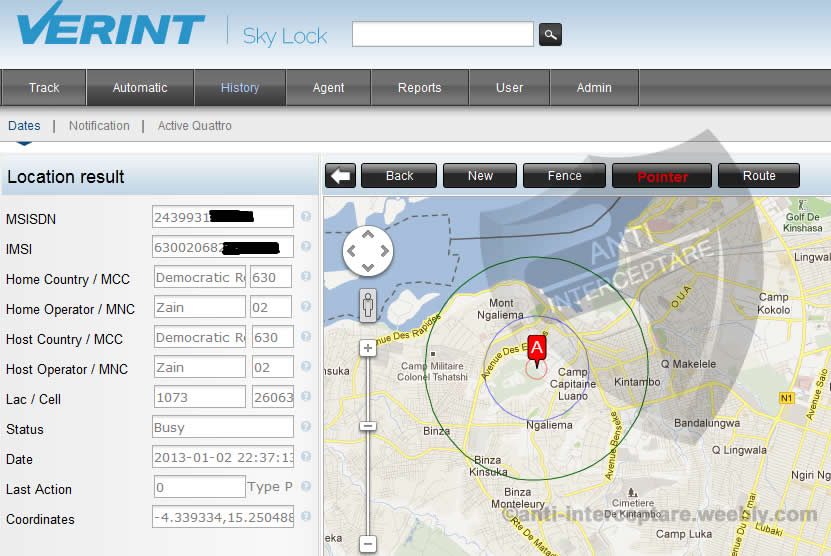

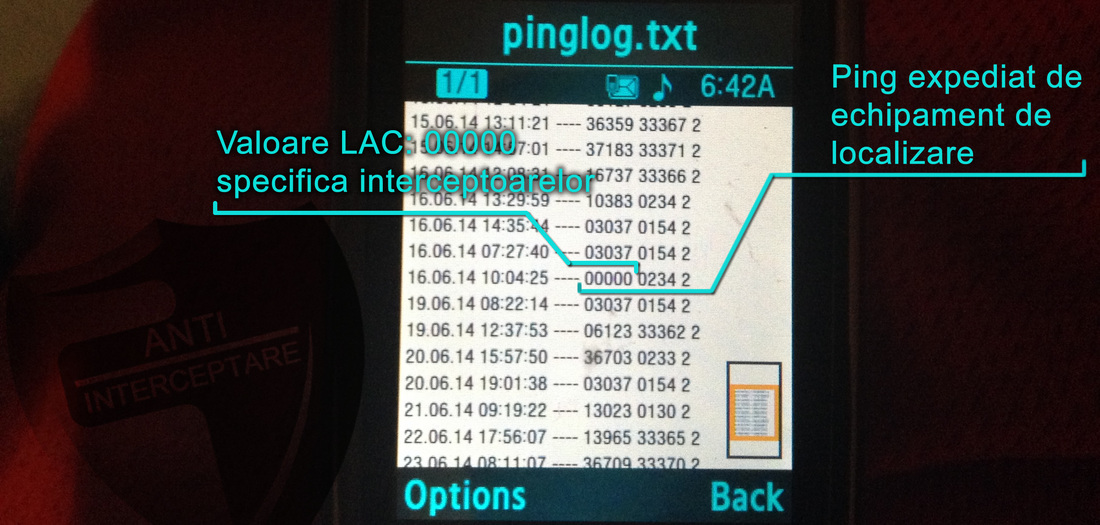

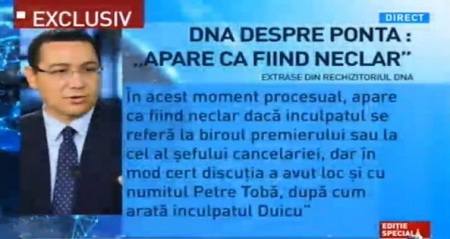

Premierul Victor Ponta spune că nu s-a întâlnit cu şeful Consiliului Judeţean Mehedinţi, Adrian Duicu, şi nici nu a discutat cu acesta despre schimbări în poliţie, adăugând că, pentru a evita alte înscenări, şi-a mutat biroul în sediul Ministerului Apărării.

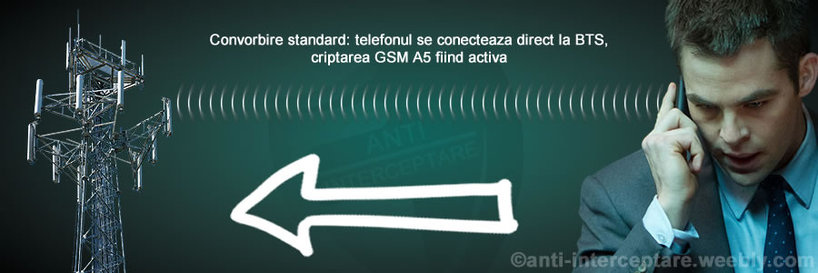

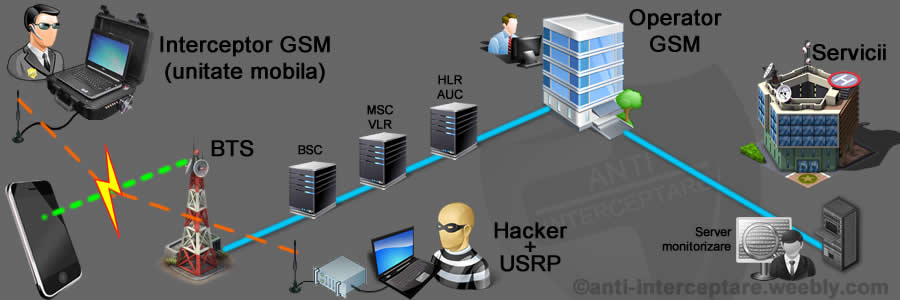

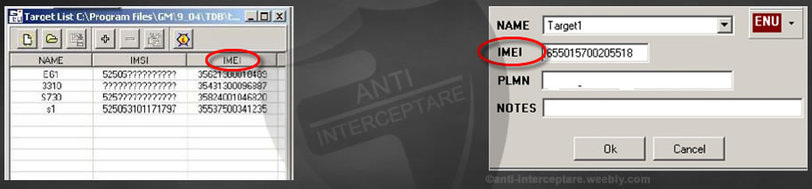

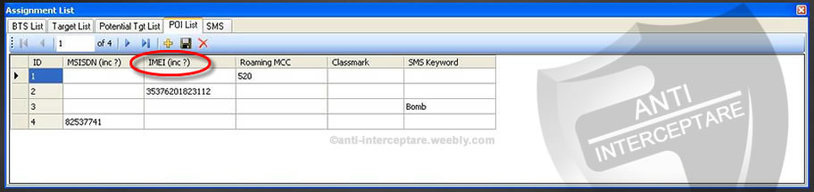

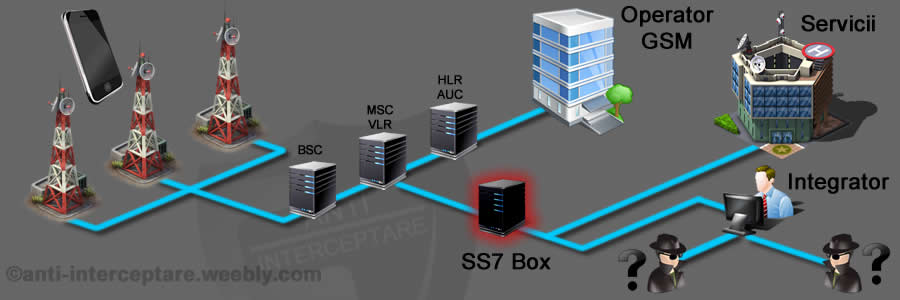

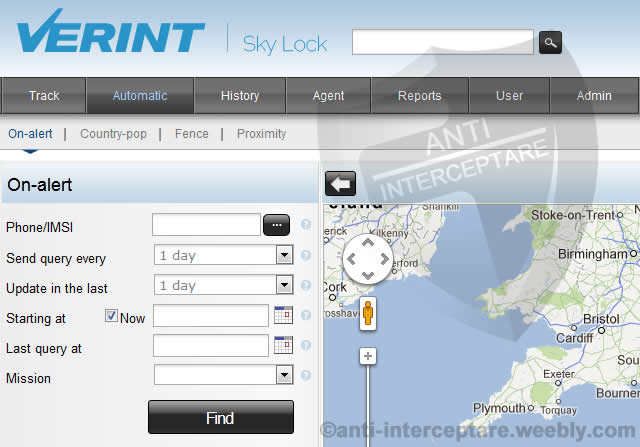

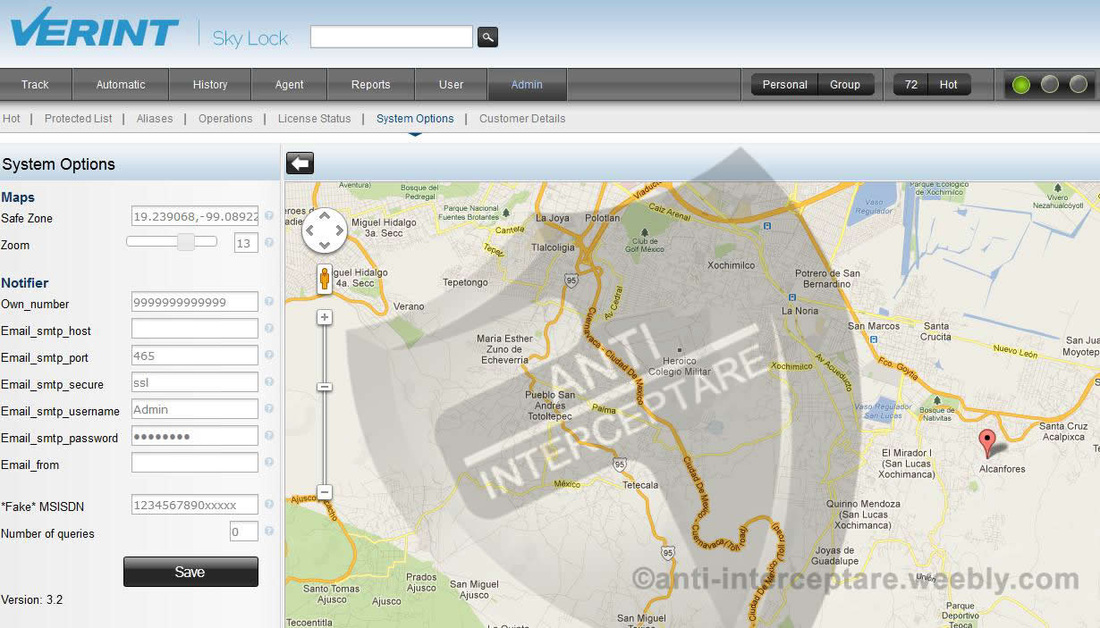

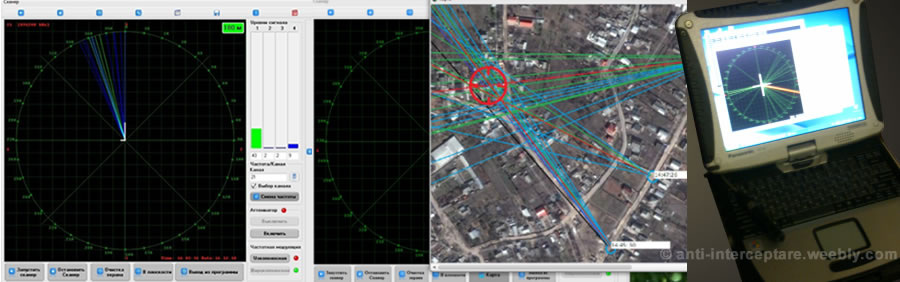

"De astăzi de dimineaţă începând mi-am mutat biroul. L-am rugat pe domnul Duşa (ministrul Apărării-n.red.), am un birou la Ministerul Apărării Naţionale, aia e unitate militară. Oricine intră, dacă veniţi la mine, fiind unitate militară, se înregistrează. Acolo (la Palatul Victoria-n.red.) era mai civil", a spus Ponta, la un post de televiziune. El a arătat totodată că Direcţia Naţională Anticorupţie nu arată că Adrian Duicu ar fi venit efectiv la el, ci că aşa susţinea acesta. Curtea de Apel Bucureşti a decis recent arestarea preventivă pentru 30 de zile a preşedintelui Consiliului Judeţean Mehedinţi, Adrian Duicu, şefului IPJ Mehedinţi, Ştefan Ponea, şi omului de afaceri Constantin Popescu, preşedintele PSD Orşova, în dosarul în care sunt acuzaţi de fapte de corupţie. Procurorii DNA susţin că Adrian Duicu şi-ar fi traficat influenţa în cabinetul lui Victor Ponta. Premierul neagă că ar fi intervenit pentru numirea cuiva şi spune că înregistrările din biroul său de la Palatul Victoria vor demonstra acest lucru. sursa Abordarea comprehensiva a fenomenului interceptarii telefoanelor este facuta in cele de mai jos utilizand termeni pe intelesul tuturor, in intentia de a explica atat modalitatea in care ne sunt interceptate telefoanele cat si modalitatile concrete de detectare si securizare a propriilor convorbiri telefonice. Incercam a aduce lumina intr-un domeniu relativ complicat, accesibil unui numar restrans de persoane. Notiuni introductive: - IMEI-ul (International Mobile Station Equipment Identity) reprezinta un cod format din 15 cifre, care este folosit pentru a identifica un telefon. Acest cod este unic, fiind un identificator care odata capturat de un interceptor GSM va fi utilizat la interceptarea si localizarea telefonului. - Interceptor GSM: dispozitiv (de regula mobil, instalat pe autoturisme) care serveste la interceptarea convorbirilor telefonice si a SMS-urilor prin imitarea caracteristicilor unui BTS (releu GSM). Trebuie pozitionat la o distanta de 100-300 metri de telefonul tinta (in mediul urban). Interceptarea se realizeaza in functie de identificatorul telefonului (IMEI) si al cartelei SIM (IMSI), prin fortarea conectarii telefonului mobil la interceptorul GSM. - A5 este un algoritm de criptare utilizat in retelele GSM pentru asigurarea securitatii traficului voce/date. Interceptoarele GSM pot anula criptarea comunicatiilor sau le pot decripta in timp real, prin tehnici complexe de extragere si calculare a cheii de autentificare Kc. - Localizarea GSM se refera la stabilirea locatiei telefonului tinta de catre un interceptor GSM cu capabilitati de localizare GSM si/sau GPS, sau de catre operatorul GSM. Pentru localizare sunt trimise mesaje invizibile de introgare catre telefonul tinta, numite ping. In baza raspunsului automat al telefonului, se calculeaza pozitia sa. Pentru mai multe informatii tehnice si explicatii, va recomandam sa parcurgeti glosarul de termeni aflat la finalul acestei pagini. Toate modificarile parametrilor enumerati mai sus sunt identificate instant de catre telefonul anti interceptare cu IMEI variabil, care va alarma utilizatorul de fiecare data cand o incercare de interceptare a telefonului este in curs. Capturarea IMEI-ului. Cum sunt interceptate telefoanele mobile? Un interceptor GSM nu este decat un BTS (denumit popular releu GSM) fals, care a clonat un BTS real prin imitarea identificatorilor acelui BTS (MCC, MNC, LAC, CellID). Utilizand o putere mai mare de emisie decat a BTS-urilor din jur, interceptorul GSM determina telefoanele mobile aflate in raza sa de actiune sa se conecteze automat la acesta. Interceptoarele GSM moderne utilizeaza tehnica denumita manipulare BCCH: chiar daca puterea nominala de emisie la antena este de 10-50W, acestea pot transmite telefoanelor mobile ca puterea lor este de cateva sute de Wati, determinand astfel migrarea automata a telefoanelor conectate la BTS-ul real, catre interceptorul GSM. Procesul este unul inevitabil si insesizabil de catre utilizatorul telefonului mobil. Interceptorul GSM va colecta initial IMEI-urile telefoanelor din zona, dupa care va putea intercepta convorbirile si SMS-urile, rutandu-le practic catre reteaua reala. IMEI-ul va servi si ca filtru pentru interceptarea unui anumit telefon. Pentru a putea intercepta convorbirile telefonice in clar, interceptorul GSM este nevoit sa anuleze criptarea standard (A5) oferita de reteaua GSM. Telefoanele mobile obisnuite nu au capacitatea tehnica de a sesiza si afisa aceste modificari ale parametrilor retelei GSM, nici macar la nivelul meniului tehnic. Nu exista niciun trick, niciun cod secret si nicio cale de a afla daca telefonul mobil este sau nu interceptat. Echipamentele destinate interceptarii sunt performante si nu genereaza erori sau sunete ciudate care ar putea alerta persoana interceptata. Din moment ce arhitectura standard a oricarei retele GSM permite ca criptarea (sau necriptarea) convorbirilor telefonice sa fie dictata de BTS si nu de telefon, interceptorul GSM va determina ca telefoanele conectate la el sa nu utilizeze criptarea A5/1 specifica retelelor GSM din Europa si USA, sau sa reduca aceasta criptare la algoritmul A5/2, mult mai facil si rapid de decriptat in timp real. Telefonul anti interceptare cu IMEI variabil va detecta instant anularea sau modificarea nivelului de criptare GSM si va alerta utilizatorul. Indicatorul functiei de criptare care ar trebui sa apara pe ecranul tuturor telefoanelor mobile atunci cand reteaua GSM nu asigura criptarea standard A5/1 (Ciphering Indication Feature) este de regula anulat de catre operatorii de retea, prin configurarea parametrului OFM (Operational Feature Monitor) din zona administrativa a SIM-ului (EFAD, vezi specificatiile GSM 11.11, 10.3.18). Aceasta anulare are loc tocmai pentru ca actiunea interceptoarelor GSM sa nu poata fi vizibila pentru utilizatorii telefoanelor mobile, si este un rezultat al intelegerilor confidentiale survenite intre operatorii GSM si autoritatile diverselor state in momentul acordarii licentelor. De regula indicatorul functiei de criptare este anulat de operatorul GSM pe orice SIM, si nu exista nicio posibilitate de modificare a datelor din zona administrativa a SIM-ului pentru reactivarea indicatorului. Telefonul anti interceptare cu IMEI variabil are insa capacitatea de a ignora aceste setari ale SIM-ului, avertizand utilizatorul atunci cand telefonul sau este interceptat si cand convorbirile sale telefonice se desfasoara in clar, fara a fi secretizate de criptarea standard A5/1 a retelei GSM reale. De catre cine si unde ne sunt interceptate telefoanele? 1. SRI In Romania, singura entitate autorizata de lege a efectua interceptarea convorbirilor telefonice este Serviciul Roman de Informatii. Acesta raspunde cererilor sosite de la organele de ancheta (Politie, Parchet, DNA, DIICOT), asigurand suportul tehnic pentru interceptari. SRI desfasoara si actiuni de monitorizare electronica si interceptari din proprie initiativa. Serviciul de Informatii Externe detine si el aparatura de interceptare, insa competenta sa teritoriala exclude utilizarea in interiorul granitelor tarii. MAPN detine si el echipamente tactice de monitorizare si interceptare a comunicatiilor. 2. Politia Romana Politia Romana a achizitionat recent echipament de monitorizare si localizare a telefoanelor de la furnizorul german SYBORG, insa sustine ca acesta este utilizat doar la localizarea telefoanelor, actiuni pentru care nu este necesar un mandat emis de judecator. Echipamentul este utilizat discretionar de Politia Romana, desi are certe capabilitati de interceptare a convorbirilor telefonice si a SMS-urilor. Mai multe aici. 3. Hackeri In afara de institutiile enumerate mai sus telefoanele mobile ne pot fi interceptate si de hackeri, prin utilizarea de hardware special (USRP) si cunostinte solide in domeniul GSM, radiofrecventa si criptanaliza. Aici puteti viziona un film care prezinta interceptarea unei convorbiri telefonice pornind doar de la cunoasterea a doi identificatori ai telefonului: IMEI-ul si numarul de telefon. Atacurile de acest gen sunt extrem de greu de identificat. Daca hacker-ul foloseste o putere la emisie intre 100 mW si 1W, nu va produce interferente notabile in reteaua operatorilor GSM. Exista cateva cazuri izolate in care hackerii au reusit sa acceseze retelele GSM pe alta cale decat interfata radio: prin conecsiunea SS7 la reteaua operatorului, ajungand pana la nivelul HLR si VLR al retelei in cauza. In Romania nu s-au raportat atacuri informatice asupra telefoanelor mobile. 4. Oricine Avand in vedere proliferarea smartphone-urilor si a aplicatiilor software destinate monitorizarii si interceptarii acestora, orice persoana poate cumpara cu cateva zeci de euro o aplicatie software prin intermediul careia sa spioneze telefonul pe care este instalata. Exista pana si aplicatii gratuite care permit intr-o oarecare masura spionarea unui telefon, insa acestea ofera accesul la o gama restransa de informatii si sunt usor de detectat si inlaturat de pe telefon. Credinta populara este ca aplicatiile se instaleaza pe propriul telefon, permitand spionarea altor telefoane. Situatia este inversa: aplicatia trebuie instalata pe telefonul a carui monitorizare si interceptare se doreste. Odata instalata pe telefon, aplicatia va transmite catre alt telefon sau catre un cont de mail o serie intreaga de informatii: apeluri, SMS-uri, inregistrari audio ale convorbirilor, email-uri, chat-ul Facebook, localizarea GPS, continutul fisierelor media (foto, filme) samd. In aparenta singura opreliste a extinderii masive a acestui tip de interceptare este necesitatea contactului direct cu telefonul pe care se doreste instalarea aplicatiei. Niciuna dintre acestea nu poate fi instalata de la distanta. Din aceasta cauza aria de utilizare se restrange la investigatii matrimoniale personale, supravegherea copiilor si a angajatilor. Serviciile secrete nu folosesc aplicatii software instalate pe telefon pentru interceptarea comunicatiilor, din acelasi motiv: nu este posibila instalarea de la distanta. Aceasta metoda nu va face subiectul prezentarii de fata. Cat despre locul in care ne sunt interceptate majoritatea convorbirilor si SMS-urilor, acesta este situat in punctul cel mai accesibil si totodata cel mai slab al unei retele GSM: interfata radio (eterul). Desi in aparenta comunicarea dintre telefon si BTS este securizata prin utilizarea unui algoritm relativ solid de criptare (un stream cipher denumit A5/1 in Europa si America, A5/2 in tarile africane si cateva tari asiatice), schema are o vulnerabilitate majora dictata de faptul ca doar reteaua solicita autentificarea telefonului, si nu invers. Astfel orice dispozitiv capabil sa imite un BTS (denumit in genere IMSI catcher sau interceptor GSM) si care va avea o putere de emisie mai mare decat a unui BTS real, va determina conectarea automata la el, a tuturor telefoanelor mobile aflata in raza de actiune. Acest proces este independent de vointa posesorului telefonului si totodata invizibil pentru acesta. Telefoanele mobile nu fac distinctia intre un BTS real si unul fals, singurul criteriu de care se tine seama fiind puterea de emisie. Modalitatea prin care un interceptor GSM reuseste sa determine conectarea unui anumit telefon la acesta, si ulterior interceptarea lui a fost descrisa mai sus. Tehnica se numeste manipulare BCCH, iar selectarea interceptarii unui anumit telefon se face prin filtrarea identificatorilor telefonului: IMEI-ul sau IMSI-ul. In diagrama de mai sus sunt prezentate caile principale prin care un telefon mobil poate fi interceptat. 1. La nivelul interfetei radio interceptarile sunt cele mai frecvente, BTS-ul fiind la randul sau o sursa importanta de informatii prin ceea ce se numeste Tower Dump. Conexiunea radio dintre teloefon si BTS este vulnerabila la interceptarea cu ajutorul interceptoarelor GSM sau a echipamentelor hacker-ilor. Categorii de date care pot fi interceptate: identificatorii tuturor telefoanelor mobile din zona (IMEI, IMSI, numar de telefon, tipul telefonului, distanta la care se afla, nivelul bateriei etc), convorbiri telefonice, SMS-uri, date de localizare. Toto in aceasta zona este folosit si echipamentul SYBORG de catre Politia Romana, in mod declarativ doar pentru stabilirea locatiei telefonului. Data fiind vulnerabilitatea interfetei radio GSM, in aceasta zona se pot efectua interceptari ilegale atat de catre hackeri cat si de catre organele abilitate de lege a detine si utiliza echipamente de interceptare, care insa nu detin si un mandat de interceptare. Numite interceptari operative, acestea nu pot fi transformate in probe materiale judiciare, servind doar la culegerea de informatii operative. Exemple de utilizare a IMEI-ului capturat de interceptorul GSM, in vederea interceptarii convorbirilor: Clasificarea interceptoarelor GSM Interceptoarele GSM se clasifica in trei categorii: active, semi active si pasive. A. Cele active se comporta identic cu un BTS real pe tot parcursul functionarii lor, singura diferenta fiind anularea criptarii A5/1 sau coborarea nivelului de criptare la algoritmul mai slab si mai rapid de decriptat, A5/2. Sunt detectabile de catre operatorul GSM ca urmare a perturbarii comunicatiilor din zona in care activeaza si a interferentelor pe care le gnereaza la emisie. Pot fi detectate si de catre utilizatorii avansati de telefonie mobila, daca utilizeaza animite tipuri de telefoane si aplicatii software. B. Interceptoarele GSM semi active functioneaza in modul activ (emisie) doar pana la capturarea datelor de identificare a telefonului mobil, localizarea acestuia si extragerea (calcularea) cheii de criptare a convorbirilor. Dupa aceasta etapa acestea trec in modul pasiv (doar receptie), interceptatnd telefonul mobil. Alaturi de prima categorie, interceptoarele semi active sunt cel mai des utilizate la interceptarea telefoanelor. Denumiri generice si comerciale: interceptor GSM, IMSI Catcher, Stingray, Amberjack, KingFish, Harpoon, RayFish. C. Interceptoarele pasive functioneaza doar in modul receptie. Desi prezentate de producatori ca fiind cele mai redutabile interceptoare, rata de succes este scazuta. Acestea sunt cel mai putin utilizate din pricina unuor inconveniente majore care apar la interceptarea in mediul urban: pozitionarea in teren a interceptorului este extrem de anevoioasa din cauza ca gasirea locatiei telefonului mobil care se doreste a fi interceptat este dificila. Mai mult, atunci cand telefonul se va pune in miscare, deplasarea acestuia va determina esuarea interceptarii prin pierderea legaturii radio. Daca telefonul tinta se afla conectat la un BTS mai indepartat din varii motive (congertionarea traficului pe BTS-urile apropiate sau utilizarea functiei speciale Channel lock a telefonului anti interceptare), acesta nu va putea fi interceptat cu ajutorul unui interceptor GSM pasiv. Atentie: Interceptoarele de ultima generatie au capacitatea de a pastra pe ecranul telefonului iconita (pictograma) 3G, chiar daca telefonul a migrat deja in 2G ca urmare a bruiajului. Interceptarea 3G (UMTS) Exista legende urbane conform carora un telefon 3G nu poate fi interceptat. Partial adevarat. Daca telefonul este setat sa functioneze in dual mode (2G si 3G), atunci va putea fi interceptat fara probleme. Cum? Interceptorul cu capabilitati 3G este de fapt un interceptor GSM care utilizeaza un dispozitiv separat de bruiaj pentru frecventele 3G. Prin bruierea masiva a downlink-ului (calea de cominicare de la BTS catre telefon) cu puteri care ajung la sute de W, telefoanele aflate pe 3G vor fi "pacalite" sa creada ca reteaua 3G nu este disponibila, migrand astfel automat pe reteaua 2G unde vor fi interceptate fara probleme. Daca insa telefonul este setat doar pe 3G, acesta va ramane fara semnal si nu va putea fi interceptat. 2. Tower Dump Se refera la datele care sunt stocate de reteaua GSM pentru un anumit BTS sau intreaga celula GSM, si care pot fi descarcate (dump) si puse la dispozitia organelor de cercetare, in virtutea unei cereri formulate si fara a fi nevoie de un mandat de interceptare. Categoria de date la care ofera acces metoda Tower Dump: lista convorbirilor si a SMS-urilor schimbate (fara continutul audio si text), data si ora la care au fost efectuate, numerele apelate sau care au apelat precum si detaliile de localizare GSM alaturi de data si ora exacta a pozitiei telefonului. Aceste date sunt stocate de opetarotii GSM vreme de luni sau chiar ani de zile. Datele pot fi obtinute doar de la operatorul GSM, cu avizul si acceptul acestuia. Avantaje: nu presupune existenta unui mandat de interceptare sau a altui gen de mandat emis de judecator, atat timp cat convorbirile si SMS-urile nu sunt interceptate. Metoda este utilizata la scara larga de Politie. Exista companii producatoare de software care ofera aplicatii menite a stoca, tria si filtra informatia bruta obtinuta prin metoda Tower Dump, oferind instant informatii cu privire la un anumit numar de telefon. Exemplu: sistemul Dominator. Exista cazuri cand Politia solicita totalitatea datelor pentru un BTS sau o intreaga celula GSM pentru o anumita perioada. Nu este clar ceea ce se intampla cu datele obtinute despre persoanele care nu fac obiectul vreunei cercetari. Jandarmeria utilizeaza aceasta metoda pentru identificarea participantilor la revolte sau proteste neautorizate. Dezavantaje: informatii incomplete. 3. Interceptarea din centrala operatorului Metoda este utilizata atunci cand se cunosc datele de identificare a telefonului (IMEI, IMSI, numar telefon), dar nu se cunoaste pozitia exacta a posesorului telefonului. Interceptarea din centrala operatorului presupune in mod necesar un mandat de interceptare. Avantaje: alocarea de resurse umane reduse, costuri reduse. Dezavantaje: daca persoana urmarita va utiliza un alt telefon si cartela SIM, interceptarea nu va aduce informatiile asteptate de anchetatori. Mandatul de interceptare nu se emite generic, ci pentru un anumit numar de telefon sau pentru o lista de cateva numere. Interceptarea telefonului in aceasta maniera se poate desfasura fie direct din centrala operatorului de telefonie mobila, fie via servere de monitorizare conectate la centrala dar aflate in posesia si uzul serviciilor secrete, chiar la sediile acestora. Monitorizarea globala a telefoanelor mobile. Localizarea globala dupa numarul de telefon Am lasat pentru sfarsit una dintre problemele devenite spinase in ultimii ani, pentru organele de forta ale statului: monitorizarea globala a telefoanelor mobile si localizarea acestora indiferent de tara sau continentul in care se afla. Pe cat de eficienta este aceasta metoda, pe atat de generatoare de insecuritate este descoperita a fi, mai ales pentru protejarea securitatii demnitarilor unei tari impotriva intruziunilor operate din alta tara, fie ea prieten sau dusman. Exista cativa producatori de solutii hibride software-hardware si integratori de sisteme de monitorizare care ofera solutii de monitorizare si localizare a oricarui telefon mobil, oriunde pe mapamond. Si asta fara a instala vreo aplicatie software pe mobil, si fara stiinta sau acceptul posesorului telefonului mobil. Un adevarat sfant Graaal al localizarii telefoanelor, aceste sisteme permit ca prin simpla inserare a numarului unui telefon mobil, pozitia acestuia sa fie descoperita si urmarita oriunde pe mapamond. Sistemul desfiinteaza barierele impuse de granitele statelor si de cooperarea contractuala cu operatorii nationali de telefonie mobila. Principalii jucatori pe piata internationala atunci cand vine vorba de monitorizarea globala sunt urmatoarele companii: - Compania israeliana Verint cu produsul SkyLock, avand o experienta de peste 20 de ani in monitorizarea si interceptarea telecomunicatiilor; - Compania israeliana Septier, cu produsul Guardian; - Nou sosita pe piata FinFisher - o companie germana. Informatiile prezentate mai jos sunt considerate a fi confidentiale de catre companiile care livreaza solutiile de monitorizare, produsele si serviciile de acest gen nefiind expuse public pe paginile lor web. Cum functioneaza? Descris la modul simplist, sistemul de monitorizare globala presupune instalarea unui echipament special denumit generic "SS7 Box" (un hibrid hardware-software de inalta tehnologie: "universal modular signaling platform software") la fiecare operator GSM national. Compania care livreaza acasta solutie de monitorizare are contracte in derulare cu majoritatea operatorilor de telefonie mobila din lume, instaland aproape la fiecare dintre acestia, un SS7 Box. Fiecare SS7 Box este deasemeni conectat la un server exterior operatorului GSM, apartinand de regula aceleiasi companiei care livreaza solutia de monitorizare. Instalarea SS7 Box-ului se face cu stirea si acceptul operatorului GSM national si la solicitarea serviciilor de informatii din tara respectiva, servicii care sunt parte contractanta si beneficiare ale serviciului global de localizare a telefoanelor. SS7 Box-ul este administrat direct de catre compania producatoare, prin conexiune securizata la Internet, astfel ca beneficiarul (serviciile secrete) are acces doar la serviciul de localizare si nu la echipamentul cu care se realizeaza localizarea. Prin intermediul unui nume de utilizator si a unei parole institutiile, organele si entitatile contractante cu aceasta companie au acces la intregul sistem, putand executa operatiuni de localizare a oricarui telefon pe intregul mapamond. Practic, prin introducerea numarului de telefon se obtine locatia exacta a acestuia, indiferent de tara in care se afla telefonul. Sistemul permite atat localizarea telefonului mobil in timp real, cat si vizionarea istoricului traseului urmat de telefon mergand pana la luni de zile in urma (in functie de datele stocate de operatorul GSM). Cum este localizat telefonul mobil? Odata introdus numarul telefonului mobil si apasata tasta "Find", sistemul va trimite un SMS special catre acel numar de telefon. SMS-ul este denumit "silent SMS" sau ping, este invizibil pentru posesorul telefonului si odata ajuns pe telefonul vizat va determina un raspuns din partea acestuia, tot sub forma unui SMS si la fel de invizibil pentru detinatorul telefonului. SMS-ul de raspuns va contine datele de localizare GSM: MNC, MCC, LAC, CellID. Aceste date sunt agregate de sistem si coroborate cu o baza de date locala, care contine locatia GPS a fiecarui BTS, astfel ca pe ecranul monitorului va fi afisata pozitia exacta a telefonului. Procesul de trimitere a SMS-ului invizibil se numeste interogare. Fiecare interogare are un cost stabilit in prealabil de catre compania care a livrat sistemul de localizare, cost care se situeaza la nivelul a catorva zeci de euro. Din aceasta cauza compania vinde un anumit numar de interogari in conformitate cu suma platita de beneficiarul serviciilor de localizare, asemanator sistemului PrePay utilizat de operatorii GSM. Telefonul anti interceptare cu IMEI variabil are capacitatea de a detecta ping-urile de localizare sau SMS-urile invizibile, declansand alarma de localizare si afisand in acelasi timp pe ecran numarul ping-urilor receptionate. Una dintre slabiciunile sistemului de localizare globala este descrisa astfel de catre producator: "The system might not be able to locate some of the targets due to non-standard: multi IMEI solutions (telefonul anti interceptare cu IMEI variabil nn), number portability, and other GSM bearing services." Sistemul nu poate localiza telefoanele cu IMEI variabil, numerele portate precum si din cauze care tin de restrictiile impuse de operatorul GSM. Pentru ca este compatibil cu orice computer/masina echipat cu PCI BUS si care ruleaza Solaris sau Linux, SS7 Box-ul poate fi conectat virtual la orice retea GSM. Fiind instalat in reteaua GSM la nivel MSC/VLR, prin SS7 Box va tranzita practic tot traficul operatorului, care contine datele de localizare GSM. Ce anume data, cand anume si in ce cantitate sunt extrase aceste date, operatorul GSM nu poate sti si nu are capacitatea de a controla sau bloca acest flux de date care se scurge catre entitati aflate in afara controlului sau si de cele mai multe ori in afara granitelor nationale. Urmariti mai jos prezentarea sistemului global de localizare SkyLock, serviciu oferit de compania Verint. Riscurile majore de securitate ale sistemului global de localizare Localizarea globala a telefoanelor mobile este comercializata doar ca serviciu catre entitatile interesate, si nu ca dispozitive care pot fi utilizate de beneficiar dupa propria vointa. Mai direct spus, se ofera doar accesul la sistem si nu sistemul insusi, desi SS7 Box-ul este instalat la nivel MSC/VLR. Desi la prima vedere utilizarea sistemului global de localizare are numai avantaje pentru beneficiarii lui, in realitate situatia poate aduce atingeri serioase securitatii interne a unui stat. Pe sistemul "oricine plateste, localizeaza" datele de localizare a telefonului oferite prin intermediul acestui sistem sunt accesibile oricarui utilizator fie el guvern, institutie sau organe de forta ale statului. Astfel un guvern strain sau entitate straina (serviciu de informatii strain, de pilda) poate localiza un telefon pe teritoriul altui stat, prin simpla inserare a numarului de telefon in sistem. Daca de pilda acel numar de telefon apartine unui demnitar (presedintele statului, premier, ministru etc.), implicatiile aflarii pozitiei si istoricului deplasarilor acestora de catre un stat neprieten sunt majore. De notat ca sistemul in cauza localizeaza un telefon mobil fara stirea operatorului GSM national, fara stirea serviciilor de securitate si protectie a demintarilor si fara stirea celui localizat. Din aceste motive in ultimii ani serviciile de informatii nationale incearca sa remedieze bresa de securitate, cautand furnizori de echipamente de localizare tip SS7 Box care pot oferi insasi echipamentul si nu doar accesul la serviciul furnizat de echipamente. In anii trecuti au existat scandaluri notorii si arestari pe motive de securitate nationala un SUA, ca urmare a implicarii unor companii israeliene asociate cu Verint in interceptari ilegale de telefoane pe teritoriul SUA, fara stirea FBI. Autoritatile americane au sustinut la acea data ca in spatele acestor firme s-ar afla serviciul de spionaj israelian, MOSSAD. Afla mai mult despre localizarea telefoanelor mobile si cum te poti apara, aici. Citeste despre identificarea operatiunilor de localizare a telefonului - materiale FOTO trimise de utilizatorii telefonului anti interceptare cu IMEI variabil. Click aici. Pentru ca localizarea telefonului inseamna altceva decat interceptarea lui, legiuitorii din majoritatea tarilor au considerat ca pentru operatiunile de localizare nu sunt necesare aprobari speciale, mandate emise de judecator etc. Din aceasta cauza organele de forta ale diferitelor state abuzeaza de vidul legislativ si efectueaza masiv operatiuni de localizare in scopuri operative sau pur informative. De exemplu in Statele Unite in anul 2011 au fost efectuate 1,3 milioane de operatiuni de localizare a telefonului: Cum este localizat un telefon mobil? Click aici. Vezi cum arata un telefon ascultat. [FOTO] Click aici. Primarul Constanţei, Radu Mazăre, a vorbit, joi, despre acuzaţiile care i se aduc.

"Sunt nevinovat! Este o absurditate să se spună că am luat şpagă", a spus edilul constănţean. "Procurorii n-au fost în stare să convingă completul de judecată cu interceptările pe care le-au pus în dosar (...). De când a venit Băsescu pe scaun sunt interceptat", a mai spus Radu Mazăre. Acesta susţine că interceptările depuse la dosar au fost scoase din context. "Am fost interceptat că am discutat de 5 ori cu cel care realiza cartierul. Acel om de afaceri care a realizat cartierul pentru săraci lucrează de 10 ani de zile în programul de asfaltare din Constanţa. M-am întâlnit cu el, eu sunt un primar atipic". Radu Mazăre, este acuzat de procurorii anticorupţie că a luat mită 175.000 de euro de la Avraham Morgenstern - reprezentant al firmei care a construit campusul de locuinţe sociale "Henri Coandă" -, pentru a o ajuta pe aceasta să câştige licitaţia şi pentru a mări, ulterior, valoarea contractului. Procurorii susţin că banii daţi de firma care a câştigat construcţia cartierului social Henri Coandă ar fi ajuns la Mazăre prin intermediul omului de afaceri Elan Schwartzenberg. Presupusa şpagă ar fi fost virată în trei tranşe, prin firme off shore, greu de detectat. Din analiza extraselor de cont şi a interceptărilor unor convorbiri telefonice dintre Mazăre şi Schwartzenberg reiese că la fel de implicat a fost şi fratele primarului Constanţei. Astfel în contul acestuia din Israel au fost virate 2 din cele 3 transe ale şpăgii. sursa Microfoane SRI şi DNA în biroul lui Ponta

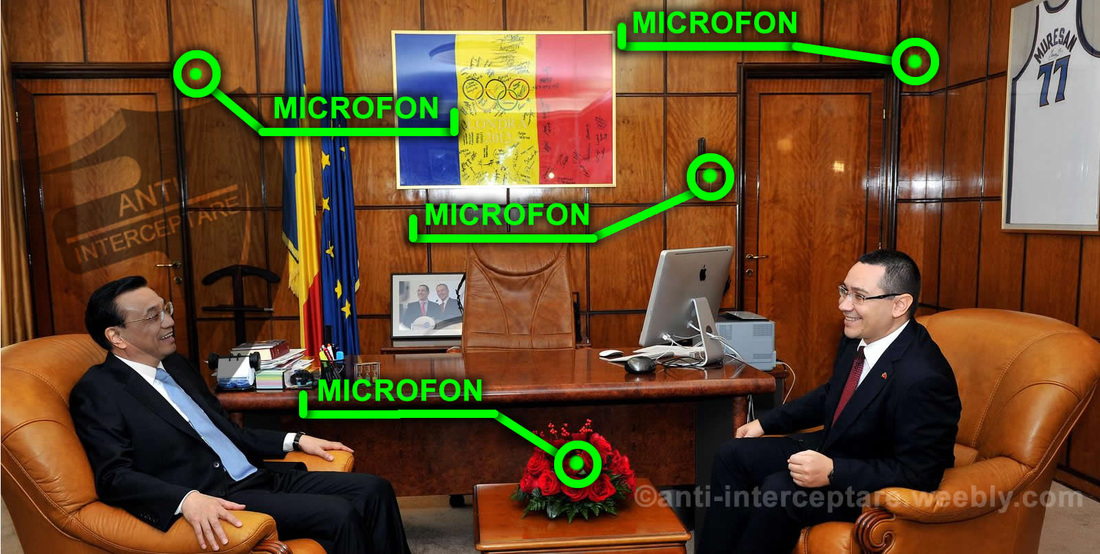

Numele premierului Victor Ponta este menţionat în ancheta ce a dus la arestarea preşedintelui CJ Mehedinţi, Adrian Duicu. Deşi formulările procurorilor sunt vagi şi lipsite de orice consistenţă juridică, apariţia numelui premierului Ponta într-un dosar DNA este un precedent exploziv. Din rechizitoriul DNA rezulta ca intrceptarile ambientale au fost efectuate fie in biroul premierului Victor Ponta, fie in cel al sefului cancelariei Primului Ministru. Puteti observa cu usurinta ca in acest caz folosirea unui telefon mobil care cripteaza convorbirile si SMS-urile este inutil. Plantarea tehnicii de interceptare ambientala asigura culegerea de informatii si probe judiciare materiale care nu pot fi protejate in niciun caz prin utilizarea unui telefon criptat. sursa Mai multe despre inutilitatea telefoanelor criptate, aici. Curtea de Justitie a Uniunii Europene a invalidat, marti, directiva privind pastrarea datelor de trafic informational, cunoscuta si ca Directiva "Big Brother". Aceasta impunea obligatia statelor de a colecta date privind comunicatiile electronice si de telefonie ale cetatenilor pentru o perioada de cel putin sase luni. CJUE a hotarat ca directiva reprezinta o imixtiune deosebit de grava in drepturile fundamentale la respectarea vietii private si la protectia datelor cu caracter personal. Autoritatile europene le cer autoritatilor romane sa abroge legea care transpune aceasta directiva. Actul normativ a fost adoptat in 2012 in ciuda opozitiei societatii civile si cu toate ca o lege similara fusese decalarat neconstitutionala. Anularea legii Big Brother va determina intoarcerea la metodele clasice de interceptare, bugetul alocat serviciilor secrete urmand probabil a fi majorat substantial in vederea achizitionarii si intretinerii tehnicii de interceptare a telefoanelor mobile. Obligativitatea anularii legii Big Brother a aruncat in aer serviciile secrete. Prin interpusi, acestea au reiterat cererea de promulgare a legii vanzarii de cartele PrePay doar cu buletinul, care a ajuns iarasi pe masa parlamentarilor romani. Proiectul de lege a fost deja inclus in programul legislativ al Executivului pentru acest an, avand ca termen limita de aprobare in Guvern sfarsitul lunii august.

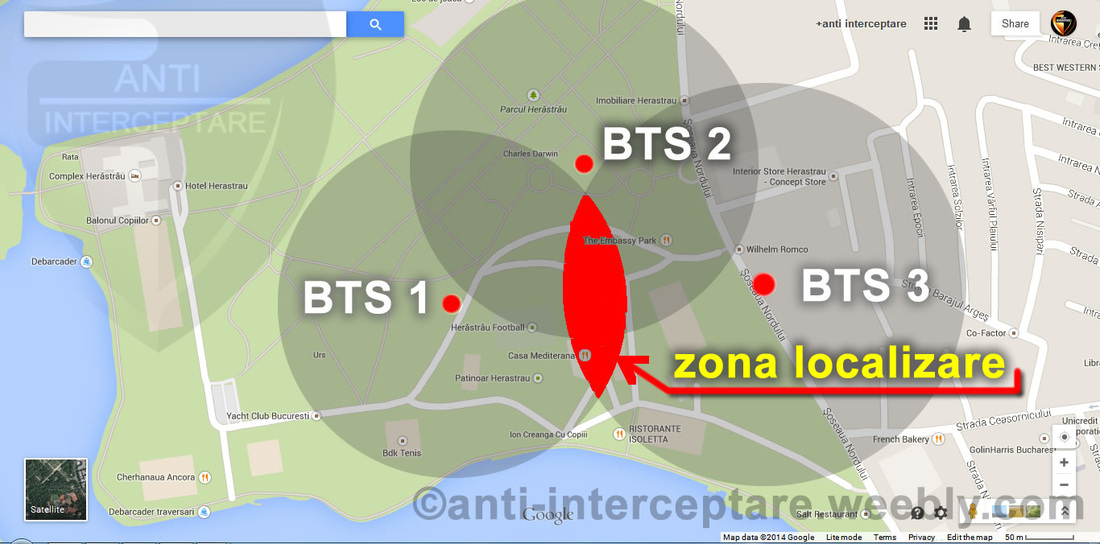

"Prin actul normativ se urmareste reglementarea la nivel national a obligatiei furnizorilor de servicii de comunicatii electronice destinate publicului de a retine datele de identitficare ale utilizatorilor serviciilor, indiferent de tipul serviciului, abonament sau PrePay", se arata in documentul guvernamental, citat de Mediafax.  Primarul Constanţei, Radu Mazăre, a fost dus la DNA pentru audieri, după ce a fost ridicat de mascaţi dintr-un restaurant din parcul Herăstrău din Bucureşti. "Asaltat" de opt mascaţi chiar în timp ce se afla la masă, primarul Constanţei a citit tacticos citaţia cu care s-au prezentat oamenii legii apoi i-a urmat la DNA. "Pentru ce mă luaţi?", a întrebat Radu Mazăre. "Pentru luare de mită", i-au răspuns poliţiştii. "Dar nu am apucat să mănânc", a venit replica primarului. "Asta e, ne pare rău", i-au răspuns oamenii legii. Pentru punerea in aplicare a mandatului de aducere, telefonul mobil al primarului Radu Mazare a fost pus sub supraveghere electronica, fiind interceptat de autoritati. Astfel, telefonul lui Radu Mazare a fost localizat astazi in Parcul Herastrau, de unde a fost ridicat de mascati. Cum a fost posibila localizarea telefonului primarului Radu Mazare? Ca in toate celelalte cazuri de localizare a telefonului mobil, si in cazul lui Radu Mazare s-au utilizat doua metode de localizare, concomitent. In prima instanta organele statului au apelat la operatorul GSM, care a transmis informatiile de localizare GSM ale telefonului. Metoda triangulatiei GSM aplicata in mediul urbam a generat rezultate relaiv acurate, Parcul Herastrau fiind zona de congruenta rezultata in urma triangulatiei GSM. Pentru localizarea exacta a telefonului lui Radu Mazare a fost ulterior folosit un echipament special de localizare a telefoanelor, care a condus anchetatorii direct la locul in care se afla radu Mazare in acel moment. Telefonul anti interceptare cu IMEI variabil declanseaza alarma de localizare de fiecare data cand este supus procesului de localizare. Utilizatorul telefonului poate opta pentru evitarea localizarii telefonului, modificand setarile functiei Channel lock.

Mai mult despre localizarea telefonului: http://anti-interceptare.weebly.com/1/post/2014/02/localizarea-telefonului-cum-poate-fi-evitata.html  Interceptări. Baronul PSD Duicu tăia și spânzura în Mehedinți, bazându-se pe influențele sale la Guvern, la Ministerul de Interne și la Ministerul Public Baronul PSD de Mehedinți, președințele Consiliului Județean Adrian Duicu a fost reținut de DNA pentru o adevărată colecție de infracțiuni de corupție. Relațiile cu care se lăuda erau la Guvernul României, la Ministerul Public, Ministerul de Interne și la Ministerul Justiției. Probabil, Duicu se baza pe relațiile sale din PSD, care dețin funcții-cheie în stat, deoarece a cotizat suma cea mai mare la partid: 36.000 de lei pe anul 2013. Alături de președintele PSD Mehedinți, au fost reținuți șeful IPJ Mehedinți, Ștefan Ponea, și președintele PSD Orșova, Constantin Popescu. |

AutorTelefon anti interceptare cu IMEI variabil. Arhiva

May 2015

Categorii

All

|

RSS Feed

RSS Feed